全球车用资安厂商VicOne发表「VicOne 2023年汽车网路威胁情势报告」,这份报告以全球汽车制造商(OEM)、供应商及经销商的资料为基础,说明利用供应链中的漏洞已成为网路攻击中普遍的趋势,特别是针对第三方供应商;汽车产业的网路攻击逐渐增加,当汽车数据越值钱,网路犯罪活动就越活络车辆,合规落实网路仍是汽车产业发展的关键力量。防范网路攻击的工作不再只是保护好单一企业,而是要强化整个供应链。

|

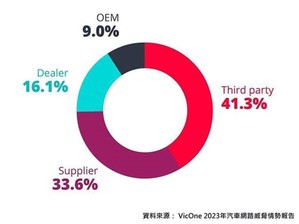

| 「VicOne 2023年汽车网路威胁情势报告」指出汽车网路攻击超过90%的并非针对车厂(OEMs),而是针对供应链中的其他厂商。 |

VicOne最新报告解析汽车日益提高的复杂性以及新增的连网能力、自动化和先进驾驶辅助系统(ADAS)的所衍生的网路资安问题。报告指出,业界因网路攻击(如勒索病毒)以及外泄资料或个人身分识别资讯(PII)曝光所蒙受的损失正在成长,同样成长的还有系统停机所带来的成本。

该报告列出几个可能导致汽车资料外泄的重要漏洞,并在表格中列出这些常见的弱点列表(CWE)漏洞。越界写入(OOBW)、越界读取(OOBR)、缓冲区溢位、用後释放和不当的输入验证漏洞是VicOne记录最常见的问题。而大多数问题是在晶片组或系统单晶片(SoC)上发现,其次是第三方管理应用程式以及车载资讯娱乐(IVI)系统。第三方供应商,包括物流、服务供应商,以及叁与车辆元件、配件或零件生产的公司,已日益成为攻击的焦点。虽然目前的法规在关於汽车数据方面的规范仍存在着真空地带,但VicOne报告指出UN R155规范将从2024年7月开始对新生产的车辆要求符合安全条件。