近2年,因病毒感染機台導致軟體病毒擴散,造成不同廠區機台連帶受感染的案例不在少數,2020年多達30件,2021年光是上半年已逾60件,其中包含因停工、支付勒索贖金等因素造成損失金額逾50億的案例。

數位時代「瘋雲」起,AI、雲端與萬物聯網影響的不只是IT資訊技術,在網網相連,內外網互通有無的數位環境下,但凡IT遭駭或中毒,OT(Operational Technology)營運資訊也無法獨善其身,一損俱損。趨勢科技副總經理暨TXOne Networks執行長劉榮太認為,360°保護廠房資安,隔斷與零信任是相對好的防護策略。

天外飛來一隻病毒 護國神山也想哭

時間拉回2018年8月3日,護國神山台積電傳出生產設備遭病毒感染,導致竹科、中科及南科部分產線機台停擺。台積電指事發原因為「新機台在安裝軟體的過程中操作失誤」,病毒透過新機台連接到內部電腦網路造成病毒擴散。

在太歲頭上動土的病毒是惡名昭彰的「想哭」(WannaCry),是一種將電腦加密的勒索病毒,透過破壞電腦系統檔案要求使用者付出虛擬貨幣(如比特幣)才能解毒。台積電2天後公佈事件影響評估,預計第3季營收減少約3%,相當於76-79億元,報廢晶圓數逾一萬片,受影響客戶包含蘋果、超微、輝達、聯發科、賽靈思等大廠。

台積電是IT、OT資安觀念相對成熟,防護措施相對完善的領頭雁,仍因此付出不小的代價,反觀國內其他高科技製造業或傳統製造業的資安防護觀念與做法仍存在不小風險。

| 圖1 : 趨勢科技副總經理暨TXOne Networks執行長劉榮太 |

|

劉榮太觀察,近2年,類似台積電因病毒感染機台導致軟體病毒擴散,造成不同廠區機台連帶受感染的案例不在少數,2020年多達30件,2021年光是上半年已逾60件,其中包含因停工、支付勒索贖金等因素造成損失金額逾50億的案例,「尤其高科技晶圓廠、自動車、製藥業等高產值業者更容易成為駭客鎖定的目標。」

除了台積電,航運龍頭馬士基(Maersk)、默克(Merck)大藥廠、俄羅斯石油巨擘Rosneft、烏克蘭央行等都曾遭殺傷力更勝「想哭」(WannaCry)的新種勒索病毒NotPetya襲擊,造成龐大損失。

目標式勒索成攻擊主流 劍指製造業

如果過去駭客需要耗費8-10個月時間完成「任務」,如今只要花1-2個月時間攻破安全性相對薄弱的製造業工廠便能取得報酬,加上加密貨幣興起大大降低失手風險,害怕停工更勝於中毒的製造業工廠很容易成為砧板上的魚肉,任人宰割。

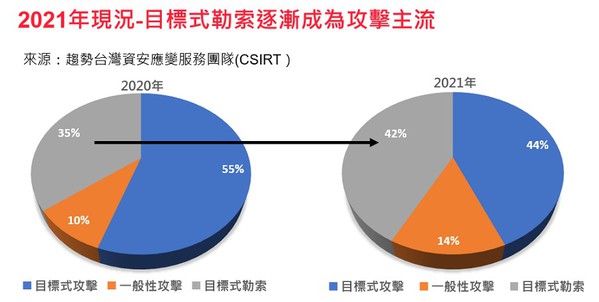

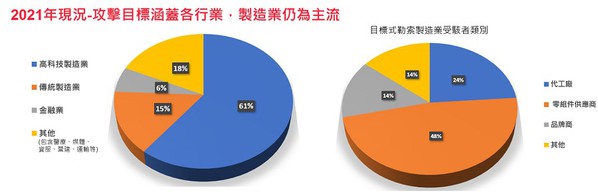

趨勢台灣資安應變服務團隊(CSIRT)資料顯示,目標式勒索在2021年逐漸成為攻擊主流(42%),較2020年的35%高出7個百分點(圖二)。攻擊目標以製造業為主,其中以高科技製造業佔比最高(61%),傳統製造業(15%)排名第三(圖三),細分之下又以製造業供應鏈為主要被攻擊對象,其中以零組件供應商(48%)佔比最高,代工廠(24%)次之,品牌商(14%)排名第三。

| 圖2 : 目標式勒索漸成攻擊主流。(Source:TXOne Networks) |

|

| 圖3 : 製造業成駭客攻擊目標。(Source:TXOne Networks) |

|

蘋果等品牌業者最忌商業機密外洩,因此相當不樂見因為供應鏈製造工廠遭駭導致資料外洩,因此近兩年開始嚴格要求供應鏈相關業者強化資安措施,在品牌客戶施壓下,製造業者不得不全力投入資安防護。

劉榮太指出,注重OT資安的業者有三大族群,一是IT資安布局相對成熟的業者,二是工廠自動化程度高的業者,三是具有資安危機意識者。進一步觀察,台灣製造業對資安的重視程度不若歐美日等國,資安採購的主要驅動因素有二:一是法規限制,二是災害發生後的應變措施。

仔細觀察,大公司、超大公司或中小企業對資安的處理方式與態度各異,大公司、自動化程度越高、毛利越高的公司越關注,如半導體晶圓廠;不少製造業上市公司正在補IT漏洞,如果出事當然要買好買滿,可惜多數業者只有靠防火牆或防毒軟體「護體」,日常實務中的資安管制則付之闕如,因此很容易被駭客攻陷;中小企業推動資安防護腳步更慢,資安意識相對較薄弱,多數仰賴經銷商維護資安或直接委外。

| 圖4 : 掌控及部署工控環境難度高。(智動化製圖;資料:TXOne Networks) |

|

供應鏈資安佈署動起來 SEMI E187正式運作

隨著資安問題受重視,未來勢必有更多國際大廠要求供應鏈業者具備一定程度的資安部署。美國拜登(Joe Biden)政府已於2021年5月簽署改善國家網路安全行政命令(Executive Order 14028),其中包含強化軟體供應鏈安全及軟體弱點如何補強等內容。

環環相扣的關係容易讓駭客鑽漏洞入侵至供應鏈其他業者或用戶內部,因此,未來美國品牌業者極可能反過來要求供應鏈科技公司注意資安佈署,包含台灣各產業供應鏈成員,換言之,未來由品牌端要求廠房落實資安將成「標配」,不想失格就必須積極部署資安。

劉榮太指出,所幸台灣大型晶圓廠、封測廠等早已積極強化資安架構,努力提升供應鏈的安全性,因此目前台灣市場因供應鏈緊密連結而導致的連環性攻擊不多見,以單點資安災害居多。

為強化資安及推動供應鏈安全,半導體晶圓產線設備資安標準(SEMI E187 - Specification for Cybersecurity of Fab Equipment)已於2022年1月正式運作,這是第一個由台灣產業主導制定的半導體國際標準,內容涵蓋四大層面:作業系統規範、網路安全相關、端點保護及資訊安全監控,主要聚焦作業系統的長期支援、網路傳輸安全、網路組態管理、弱點掃描、惡意程式掃描、端點防禦機制、存取控制及Log記錄等議題。

落實資安需克服2痛點:設備相容性與人才

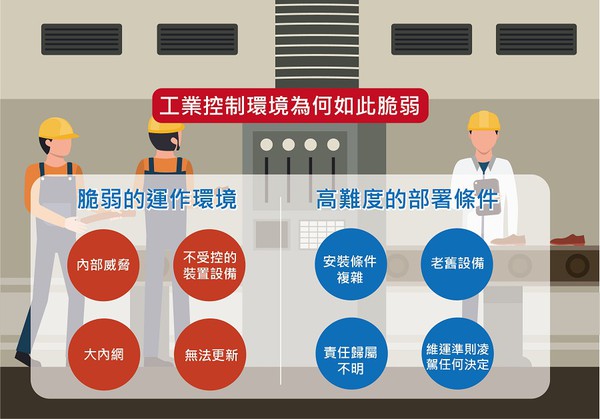

在大環境帶動下,過去對於資料外洩較不在意的工廠端也意識到強化廠房資安的重要性。不過,在協助業者擬定資安對策的過程中,TXOne Networks發現仍有需克服之處,「主要是電腦設備IT與OT的相容性問題以及人才不足問題。」劉榮太指出,避免駭客入侵不能只是防堵IT或OT,如今的駭客只要透過IT就可能入侵工控場域的OT,對電腦加密就可能直接打到生產線。

另一方面,不少IT設備雖然使用最新產品,但產線端卻可能沿用老舊設備,或者CPU跑不動防毒軟體,還有一種狀況是新舊設備無法相容,比方電腦作業系統是早已終止支援的Windows XP作業系統,凡此種種都會影響資安防護的執行與成效。

此外,全方位資安人才稀缺也容易拖累資安部署的速度,特別是同時了解IT、OT的資安專才,台灣這類人才可能只有個位數,「誰來負責梳理企業的資安準則,決定哪些關鍵設施、機台需要保全,進而找到務實的解決方案,這些都需要投入時間與資源。」劉榮太認為,數位轉型過程中引發的資安風險是很新的課題,資安人才本來就少,加上OT資安需要同時了解資安與OT產線,未來更需要加速培養人才以填補人力空缺,他也不建議工廠資安直接使用IT管理軟體,「由於許多現場人員並不清楚該如何配合與操作,所以安全管理的劃分也要調整,建議以機台出發。」

目前趨勢科技或TXOne Networks致力於協助客戶一起探索數位化之後的各種資安防護可能性,但他認為,過程中,龍頭企業可以做出良好示範,找出最佳實務(Best Practice),比方SEMI E187即為一例。

沒有牆的世界 資安落實靠零信任

數位化讓世界越來越平,隨著雲端服務使用率的提升,未來勢必出現更多雲端資安事件。另一方面,加密貨幣興起改變了OT資安威脅模式,而Covid疫情則加速數位化轉型,讓駭客威脅日益擴大。IDC研究指出,高達45%的IIoT資料會透過Edge Computing處理分析,未來多達60億的IIoT裝置將連結Edge Computing,此一趨勢除了帶動資料管理需求,工控資訊安全與維護更成為迫在眉睫的課題。

然而,台灣製造業仍普遍存在內外網串聯而且完全信任的狀況,以至於一旦遭駭或中毒就很容易全軍覆沒。曾經某上市公司發生整廠病毒流竄事件,因為內外網相連而且完全信任,某個環節中毒後便一路從四川廠打到蘇州廠,再從蘇州廠打到崑山廠,最後從崑山廠打回台北廠……,對此,劉榮太呼籲,IT與OT隔斷才能相對安全。

IT與OT隔斷會是未來廠房資安運作趨勢之一。產線網路隔斷可以有效將感染或中毒事件縮小到一個機台,避免產生骨牌效應,部分晶圓廠甚至讓每個機台都做保全,也有採取一條產線做保全的做法,萬一發生問題只影響一條產線或僅需讓一條產線停工;第二個趨勢是未來業者可能在機台上安裝防毒軟體;第三個趨勢是未來很可能由供應商出具機台無毒證明,這些做法都是未來落實廠房資安的可行選項。

以TXOne OT零信任資安解決案為例,就是以零信任資安模式,透過學習運作,打造基準線,進而擬定OT防禦政策,也就是在新設備進入廠房時即啟動整體學習機制,同時納入應用軟體服務以及網路溝通等內容,透過全方位點對點及多層次資安保護模式,確保應用軟體、設備、控制及網路安全,從進場檢測、端點保全到公控網路保全提供三階段資安方案,360°保護資安,落實OT零信。

劉榮太進一步說明,以往資安有牆內牆外之別,牆內信任,牆外不信任,但這些「牆」已經逐漸消失,由於雲端普及化,很多員工根本不在牆內工作,而是在牆外的星巴克工作,所以OT零信任的精神是,不能因為使用者可以登入或有帳密就代表可信任,跳脫牆的概念檢視及確保資訊安全才能將任何可能的資安意外扼殺在搖籃裡。

| 圖5 : 工控資安最佳建議。(智動化製圖;資料:TXOne Networks) |

|

強化廠房資安 落實4件事

趨勢科技資料顯示,可預見的未來,目標式勒索攻擊仍將持續肆虐,可能利用APT手法進行勒索病毒攻擊,以伺服器為主要目標,駭客也會跟著重要資料往雲端移動,而供應鏈仍是常見的攻擊管道,透過軟體韌體、硬體植入惡意程式進行大規模攻擊。至於駭客勒索方式也會同步進化,包含單一勒索(檔案加密)、雙重勒索(外洩資料)、三重勒索(威脅發動DDoS攻擊),以及四重勒索(擴大供應鏈上下游的影響)。

不想任駭客魚肉,及早強化廠房資安為上策,劉榮太建議企業在守護廠房資安上宜落實以下四點:

1.強化資安防護基本功,如多層次防護及修補漏洞;

2.強化伺服器防護並落實嚴格的存取控管;

3.建立全方位資安可視性,如端點、伺服器、網路、雲端等;

4.遵守零信任原則。

此外,既有的駭客手法對雲端威脅仍具有一定程度的破壞性,如不嚴謹的存取管理、網路釣魚、不安全的密碼或未定期變更密碼、已公佈的舊漏洞及新發現的漏洞等,仍需小心提防,才能永保安康。