對於在傳統業務中極力提高軟體利潤的自動化公司,工業物聯網(IIoT)成為其發展趨勢。Maxim Integrated晶片廣泛用於自動化系統設計。本文對自動化系統設計如何演變,或者使用者如何規劃其自動化系統聯網,以便充分利用IIoT的優勢提供了獨到見解。簡要介紹IIoT,重點關注部署IIoT終端系統要求必須解決的安全挑戰。

製造領域的工業物聯網

製造業需要擷取並處理大量資料,通過對資料進行分析和視覺化,有助於優化營運和成本。資料是IIoT的基石,而製造業能夠從IIoT中獲得利益最大化。在製造領域,智慧感測器、分散式控制以及複雜安全軟體提供的安全方案是這次革命的黏合劑。

為了實現IIoT的願景,我們必須將大量資料,甚至老舊系統置於雲端。這將帶來巨大的安全隱憂,因為適用於工業控制系統的安全措施尚未跟上步伐,甚至在某些情況下根本不存在。當參與者知道(無論是否惡意)某個工廠或車間實際上已經聯網,並充分利用各種不同的攻擊手段時,這一切將發生變化。

安全措施必須是軟體和嵌入式硬體的結合,保護關鍵的控制系統免受各種攻擊。關鍵挑戰有三種:採用金鑰的硬體安全認證、採用TLS的安全通信,以及安全裝載。由於連通性(支持IIoT的能力)將任何安全性漏洞暴露無遺,為了保護IIoT利益,安全問題就不能是亡羊補牢式的方案。

IIOT為工廠帶來的便利

IIoT在工廠建設中的一個很好案例是通用電氣(General Electric)在紐約北部設立的價值$1.7億的現代化工廠。該工廠在一年前開始營運,為手機通訊塔等設備生產先進的鈉鎳電池。工廠佈設了10,000多個感測器,分佈於180,000平方英尺廠房;所有感測器都連接到內部高速乙太網。感測器監測一切過程,例如:使用哪個批次的原材料、烘烤溫度是多少、製造每節電池的耗能多少,甚至當地的氣壓等參數。在生產車間,員工利用平板電腦即可透過遍佈全廠的Wi-Fi節點獲得所有資料。

製造業的另一個例子是西門子的安貝格電子廠,該工廠生產可程式設計邏輯控制器(PLC)2。生產過程的自動化程度很高,機器和電腦處理價值鏈的75%工作—其他則由人工完成。只有在生產過程的起始階段需要人工處理,員工將基本件(裸電路板)放在生產線上。此後,一切均自動完成。值得一提的是,Simatic單元控制Simatic設備的生產。整個製程大約有1,000個這樣的控制單元。

IIoT收集感測器資料、支援機器間(M2M)通訊以及自動化進程。智慧化機器在諸多方面優於人工作業,比如,可以精確擷取資料、傳輸資料,並保持高度一致性,從而解決了效率低下、保持長期運轉、合理規劃設備維護等問題,以獲得更高的生產效率。Maxim Integrated將IIoT按堆疊形式進行劃分,如圖1所示。

IIoT堆疊最底層是工廠或生產車間的設備(系統)。這些設備可以是現場感測器、控制器、工業PC等,所有這些均為硬體系統,包括硬體的安全保護功能。這些終端設備必須提供有效的資料通信,連接至通信集線器、閘道和交換機,從而將這些資料作為大資料存放在雲端(或企業網)。

IIoT的目標是:該資料可整合到企業的ERP和CRM軟體中,不僅能夠高效規劃製造過程、降低成本,甚至利用客戶/市場訊息來改變裝配線和過程參數。

堆疊的頂層影響到軟體發展和整合,底層影響系統設計。IIoT的主要利益可分為三部分(圖2):資產、過程和企業優化。優化一台電機要比優化鑽臺操作更容易,而後者又比優化大型產線容易。而對所有環節進行優化是工業IoT的終極夢想。

第一級分析和交交互操作發生在第一線:從感測器(例如渦輪感測器、電機編碼器或振動特徵信號)資料獲取,然後在本地進行資料處理,?明操作者掌握如何調節參數以實現最高效率,或提供故障隱患的早期徵兆。

第二級分析在控制室或工廠完成,將來自多個終端設備甚至多個組裝線的感測器資料整合在一起,從而制定決策,提高工廠或過程效率。例如,控制室做出讓各種終端設備空閒或休眠的決策,降低過程的總體功耗。

資料的運用對營運的正面影響表現在前兩個階段,我們已經比較熟悉,並且以一定的方式、形式在使用。然而,IIoT的目的不僅改進前兩個階段的資料獲取和分析,而且將過程資料與企業資料進行整合,從而做出在此之前未能實現的決策。

觀察一個公司如何從市場獲利,我們不難推斷應該靈活地對生產線進行調整,根據市場需求讓生產線全速運轉,或徹底關閉不受市場歡迎的附件功能。將營運和財務資料相結合,能夠為CFO提供更深入的洞察力。公司重心調整及轉變的靈活性是產業保持快速、可持續發展的關鍵。這是一個極富吸引力的市場趨勢,但當前的安全措施還跟不上IIoT系統發展的需求。

工業物聯網系統的薄弱環節

IIoT系統有若干管道容易遭受攻擊,其中最突出的兩個方面是雲端存儲和網路架構。

將資料放在雲端(公有或私有)是IIoT的關鍵。但同時也帶來了嚴重的安全隱憂。傳統上,工業控制系統(ICS)廠商在系統中保留一定的間隙。當這些系統直接或間接連接到互聯網時,情況會大不相同。IIoT使人們認識到,ICS需要嵌入式安全認證和安全保護。

我們接下來看看支持IIoT的網路架構。圖3所示為工廠或生產過程的現場設備最終如何連接到網路的頂層視圖。

通常有控制網路、現場感測器主機,以及連接至PLC或DCS的執行機構或伺服驅動(及其它類似設備)。一般而言,該控制網路是隔離網路的一個分支。但是,管理工廠或過程不同部分的控制網路越來越多地連接在一起,形成工廠網路。

工廠網路使監管者能夠瞭解整個工廠的營運情況,判斷工廠各個環節之間的相互影響。這一層的資訊支援對整個工廠或油田營運的優化。最終,工廠網路資訊被整合到企業/業務網路,實現真正的IIoT。

控制網路中的每一層都需要評估其安全性—每一層的安全性都不同。如果從頂層開始,即為IT域,需要的是已更新至最新軟體和修補程式的安全交換機和伺服器。

* 在工廠層,安全防護不是最新技術。然而,IT仍然具有一定的控制。

* 在控制網路層,PLC架構的年齡已經有數十年。一般很少更新,並且也不能對負責100%工廠營運時間的系統進行頻繁修補。此處的安全性通常較弱。

* 在現場層,安全防護措施幾乎根本不存在。現場設備是開放式、受信任的,由於互通性最為重要,所以實際上不能實施任何加密措施。觀察現場的從設備,例如感測器和執行器,這些系統(大部分)的安全性為零,使用的還是上世紀70年代至90年代期間開發的協議。

應對工業現場控制系統的風險

我們更深入地討論現場環節,給ICS帶來風險的主要兩點是:遠端現場感測器和IO模組。成敗的關鍵在於正常營運時間、預測維護以及總體效率:IIoT的基石。

遠端現場感測器的風險

實際應用中,不能保證所有感測器的物理安全,尤其當感測器安裝在非常偏遠的位置,比如監測石油和天然氣現場等。位置偏遠使其很容易受到物理攻擊,所以在接受感測器資料之前對其進行安全認證至關重要。在多數情況下,現場感測器,甚至關鍵設施中使用的感測器都是開放式、受信任的。現場感測器的這一弱點依然普遍存在。

2014年,在眾所周知的黑帽駭客大會上,發表了俄羅斯研究人員的一篇文章,作者認為直接攻擊企業系統太麻煩。相反,他們策劃並介紹了一種「中間人」攻擊方法:欺騙並更換一個開放、受信任的HART數據機現場感測器3。他們介紹了詳細的過程,甚至製作了軟體庫供下載。

我們重視IIoT的安全系統,就必須首先關注向雲端或PLC發送資料的可信任感測器。這些安全性漏洞對遠端設備的影響是深遠的。

IO模組的風險

訪問開放式受信任系統的另一種途徑是利用克隆IO模組注入惡意軟體。工人已經習慣於更換PLC IO模組的操作。亞洲市場上就曾發生過出售克隆IO模組的情況(假冒頂級自動化廠商的牌子)。同樣,由於是傳統上幾乎沒有內置安全性的受信任系統,這些模組成為向主PLC CPU注入惡意軟體的有效載體。物理安全(確保只有設定的一組人員才能更新PLC系統)可防止這種行為,但請不要忘記,這並不一定是惡意行為。因為您甚至不知道所用模組的真實性。

對現場感測器實施硬體安全認證

解決上述潛在風險的系統方案可以非常簡單:子系統的資料只有通過安全認證才會被信任。有簡單的嵌入式硬體方法可保證此類受信任系統的安全。幾年前,建立了醫療和耗材(例如印表機墨水匣)的安全認證方法。這些系統傳統上採用基於標準的安全認證過程,使用定制安全器件。

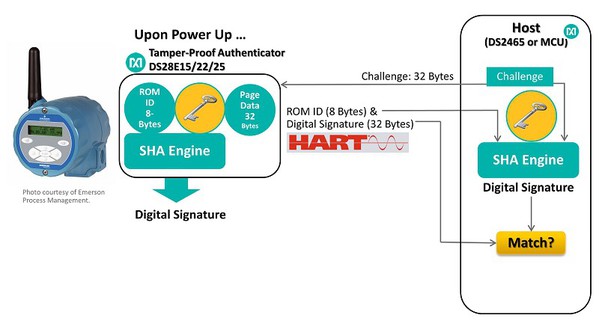

這種安全方法基於主機和從機之間的質詢-應答。主機系統發送一個質詢,從機系統利用該質詢來計算應答。主機系統對該應答進行驗證,確保從機系統不是克隆或假冒品。只有經過驗證後,主機才會與從機系統進行通信。

圖5所示的簡化概念方框圖為採用類似SHA 256演算法的硬體安全認證方案。

SHA-256協議基於安全認證器件之間的質詢-應答交換,在接收和讀取感測器資料之前,對感測器進行安全認證。SHA-256安全認證使攻擊者不能連接到網路,冒充感測器甚至利用受損系統代替感測器,除非其擁有已寫入合法私密金鑰的安全認證器件。

Maxim Integrated等廠商在美國本土工廠提供金鑰程式設計服務,然後將程式設計後的安全認證器件發送給用戶。該器件將擁有唯一的金鑰,只有該用戶知道。儲存有金鑰的器件內置各種有源和無源防篡改措施。

| 圖4 : 對從機模組進行安全認證:可用於現場感測器和IO模組。 |

|

| 圖5 : 採用SHA-256 (私密金鑰)的感測器安全認證 |

|

PLC CPU的風險及解決方案

控制工廠或過程的是PLC和主CPU,執行所有的控制演算法。但這些系統並非設計用於承受安全攻擊和破壞。所以,這些系統一旦接入網路,就有許多途徑會危及PLC的CPU。其中有些攻擊面可能是應用軟體、OS或硬體,但大部分攻擊面是韌體。如果韌體被更改或感染,惡意軟體引起的任何變化不但難以發現,而且即使發現,也難以確定背後的目的或意圖。

大多數的PLC在韌體裝載時都不進行來源和資料安全認證。有的PLC甚至沒有校驗和驗證韌體的傳輸是否正確。如果攻擊者能夠更改PLC韌體,就能夠:

* 完全接管被攻擊的系統;

* 掌握生產過程;

* 選擇性地破壞製造操作(又名震網);或者從受信任製造系統傳播至企業。

不是任何人都只會通過控制系統來破壞工廠。其中的風險可能更加微妙。有許多智慧財產權嵌入在製造設施中,有時候其目的僅僅是獲得這些IP。這種惡意軟體不會通過在生產過程中引發問題而使自己暴露。

自動化世界(Automation World)雜誌曾報導:「關於蜻蜓(Dragonfly),有意思的是其瞄準ICS資訊的目的不是為引起停工,而是為了竊取智慧財產權。潛在損害可能包括剽竊專利配方和生產批次步驟,以及表示廠商產能和能力的網路、設備資訊。」

緩解此類問題的系統方案是為主PLC CPU實施安全裝載。這是對韌體進行安全認證,保證只接受帶有效數字簽名軟體的一種途徑。根據設備的不同,使用者也可以對韌體加密。安全處理需求很容易超過傳統PLC CPU的MIPS,甚至產生延遲問題。最好的解決方案是將安全功能交給專門針對這些功能設計的低成本、商用安全處理器,如圖所示。圖6所示系統利用外部安全處理器驗證韌體的數位簽章。

以上方案使用金鑰支持安全認證,也就帶來了金鑰保護問題。金鑰的物理安全是許多應用中的首要考慮事項,因為一旦金鑰遭到威脅,安全將不復存在。

為正確解決物理安全,必須考慮諸多事項。其中包括:生成隨時加密的物理機制、防止授權代理之間傳輸金鑰被截取的物理機制;以及儲存金鑰的安全方法,能夠防止物理偵測、機械探測等。

各種金鑰記憶體件為系統設計者提供豐富的功能,涵蓋了從封裝設計到外部感測器介面,以及內部電路架構,參見軍用標準FIPS 140規範,許多晶片廠商,例如Maxim Integrated,提供非常全面的防篡改能力,可用於工業控制系統。

VI.IOT安全的未來

安全保障措施還有其他途徑,並且當我們開始認識到安全性對於互聯工廠環境的重要性時,最終將圍繞少數幾個方法展開研究。

製造業領域的IIoT具有旺盛需求,並且呈現不斷增長的趨勢。安全性的發展必將克服薄弱環節,但需求已經切切實實地存在。

(本文出自於《THE EMBEDDED WORLD CONFERENCE 2016》 ;作者 Suhel Dhanani 為Maxim Integrated控制和自動化戰略部技術團隊主要成員)

參考文獻

[1]General Electric factory as featured in Technology Review Magazine (http://www.technologyreview.com/news/509331/an-internet-for-manufacturing/)

[2]Siemens Press Brief on the Amberg Electronics plant (http://www.siemens.com/press/pool/de/events/2015/corporate/2015-02- amberg/factsheet-amberg-en.pdf)

[3]Complete presentation available at https://www.blackhat.com/docs/us- 14/materials/us-14-Bolshev-ICSCorsair-How-I-Will-PWN-Your-ERP-Through-4-20mA-Current-Loop.pdf

[4]See Automation World: http://www.automationworld.com/new-research-reveals-dragonfly-malware-likely-targets-pharmaceutical-companies